LA MINACCIA CYBER NELLO SPAZIO

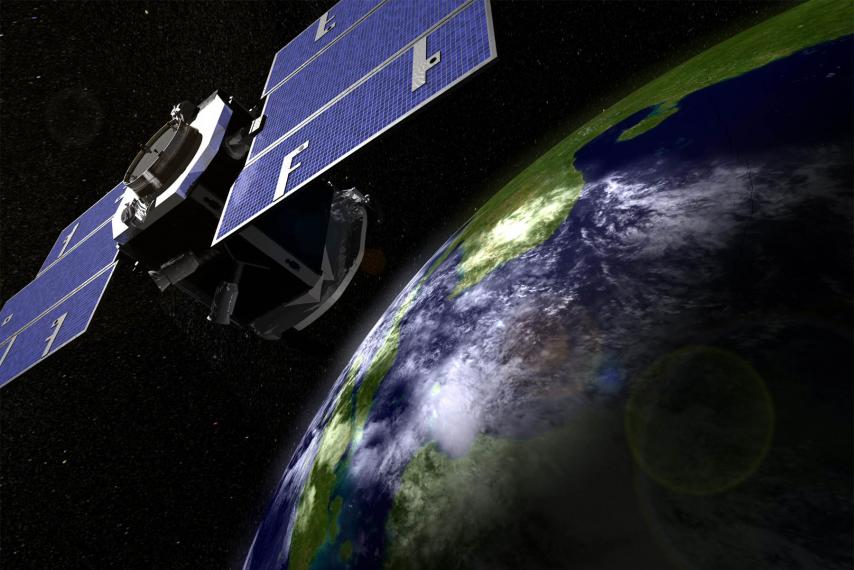

Il Velino AGV – La Cyber Security guarda allo Spazio e gli esperti internazionali sono al lavoro per trovare soluzioni di protezione ai propri sistemi nazionali, in quanto la maggior parte delle infrastrutture critiche – dalle comunicazioni ai trasporti aerei, al commercio marittimo ai servizi metereologici, ambientali e della difesa – dipendono proprio da quelle spaziali.

A partire dai satelliti fino ad arrivare alle stazioni a terra e ai meccanismi condivisione e scambio delle informazioni. Sia a livello locale sia regionale e internazionale. A proposito il Chatam House, Royal Institute for International Affairs, ha condotto una ricerca dal titolo: “Spazio, la frontiera finale per la cybersecurity?”in cui analizza lo scenario attuale, i possibili rischi e le soluzioni da adottare per scongiurarli o mitigarli.

Nel testo si ricorda che i satelliti e altre attività spaziali, proprio come altre parti delle infrastrutture critiche digitalizzate, sono vulnerabili ad attacchi informatici che, di conseguenza, pongono gravi rischi per le infrastrutture delle basi a terra.

Nel testo si ricorda che i satelliti e altre attività spaziali, proprio come altre parti delle infrastrutture critiche digitalizzate, sono vulnerabili ad attacchi informatici che, di conseguenza, pongono gravi rischi per le infrastrutture delle basi a terra.

L’insicurezza nello Spazio ostacolerà lo sviluppo economico e aumenterà i rischi per la società.

Gli attacchi potrebbero includere jamming (disturbo delle comunicazioni), spoofing (manipolazione dei dati) e offensive hacker sulle reti delle comunicazioni. Inoltre potrebbero essere dirette azioni contro i sistemi di controllo o i pacchetti di missione, come contro le infrastrutture di terra quali i centri di controllo satellitare.

Le fonti potenziali delle minacce sono rappresentate da offensive stato-stato, azioni militari, dalla criminalità organizzata in cerca di ingenti ritorni economici, da gruppi terroristici che vogliono promuovere i loro cause, anche fino al livello catastrofico di collisioni satellitari a cascata, nonché da singoli o gruppi di hacker che in cerca di visibilità circa le loro abilità.

Le fonti potenziali delle minacce sono rappresentate da offensive stato-stato, azioni militari, dalla criminalità organizzata in cerca di ingenti ritorni economici, da gruppi terroristici che vogliono promuovere i loro cause, anche fino al livello catastrofico di collisioni satellitari a cascata, nonché da singoli o gruppi di hacker che in cerca di visibilità circa le loro abilità.

Nel documento, infatti, si sottolinea che tutte le tecnologie legate ai satelliti e agli altri asset spaziali devono essere regolarmente aggiornati via remoto dalla Terra.

Queste connessioni, seppur protette, potrebbero comunque essere attaccate e “bucate”, dando agli hacker possibilità di accedere a tutti i sistemi del “bersaglio.

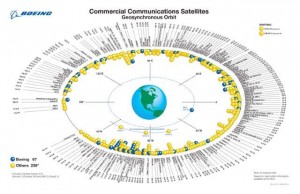

Inoltre, lo studio rileva che lo Spazio sta cambiando da un ambiente selettivo, gestito da stati ricchi e dal mondo accademico dotato di risorse adeguate, in un altro in cui dominano le forze di mercato.

Inoltre, lo studio rileva che lo Spazio sta cambiando da un ambiente selettivo, gestito da stati ricchi e dal mondo accademico dotato di risorse adeguate, in un altro in cui dominano le forze di mercato.

Le attuali tecnologie, infatti, garantiscono capacità spaziali alla portata delle nazioni, di organizzazioni internazionali, di aziende e di individui.

Cosa che dieci anni fa non esisteva. Inoltre, asset che fino a pochi anni fa erano posseduti solo dalle agenzie di sicurezza governative oggi sono di dominio pubblico e in commercio.

Partendo da questo scenario, Chatam House ricorda che il ritmo con cui la tecnologia si evolve rende difficile, se non impossibile, mettere a punto una tempestiva risposta alle cyber threats legate allo Spazio.

Partendo da questo scenario, Chatam House ricorda che il ritmo con cui la tecnologia si evolve rende difficile, se non impossibile, mettere a punto una tempestiva risposta alle cyber threats legate allo Spazio.

Anche gli esseri umani sono colpiti da ‘invecchiamento digitale’ e i più giovani utilizzano le comunicazioni spaziali e informatiche in modi che rendono difficile per le vecchie generazioni – e, quindi, implicitamente alcuni alti responsabili delle decisioni – comprendere appieno la gamma di tecnologie e minacce esistente.

La tecnologia da sola, comunque, non può fornire la base al processo decisionale sulla cybersecurity.

Approcci tecnologici totali o principali non hanno l’ampiezza o la profondità per consentire la partecipazione completa e questi escluderebbero molti soggetti che altrimenti potrebbero contribuire utilmente a fornire risposte sulla varietà di minacce, che si propaga attraverso Internet.

Approcci tecnologici totali o principali non hanno l’ampiezza o la profondità per consentire la partecipazione completa e questi escluderebbero molti soggetti che altrimenti potrebbero contribuire utilmente a fornire risposte sulla varietà di minacce, che si propaga attraverso Internet.

Di conseguenza, per l’Istituto è urgente lo sviluppo di uno spazio multilaterale flessibile e di regime di sicurezza informatica.

In questo contesto la cooperazione internazionale sarà fondamentale, ma l’azione altamente regolamentata guidata da governi o istituzioni simili è probabile che risulti troppo lenta per consentire una risposta efficace alle minacce informatiche legate allo Spazio.

Invece, un approccio con regole leggere e sviluppato su standard industriali (in particolare sulla collaborazione, la valutazione dei rischi, lo scambio di conoscenze e l’innovazione) permetterà maggiore agilità e risposte efficace alle cyber threats.

Invece, un approccio con regole leggere e sviluppato su standard industriali (in particolare sulla collaborazione, la valutazione dei rischi, lo scambio di conoscenze e l’innovazione) permetterà maggiore agilità e risposte efficace alle cyber threats.

Per Chatam House l’ideale è una “comunità internazionale di volonterosi”, composta da Stati capaci e da partner interessati all’interno della catena di approvvigionamento spaziale internazionale e dell’industria assicurativa legata allo Spazio: una struttura che potrebbe fornire le migliori opportunità per sviluppare un regime di sicurezza informatica spaziale competente per affrontare e mitigare la gamma di minacce legate al settore.

Foto: ESA, NASA, Reuters e Boeing

Francesco BussolettiVedi tutti gli articoli

Nato a Roma nel 1974, lavora all'agenzia di stampa Il Velino. E' inviato di guerra embedded dal 2003, quando partecipò alla missione Antica Babilonia con l'Esercito Italiano in Iraq. Ha coperto sul campo anche i conflitti in Afghanistan (Enduring Freedom e Isaf) e Libano (Unifil), nonché quelli in Corno d'Africa (Eritrea, Etiopia e Somalia) e le principali attività della Nato al fianco delle forze armate di diversi paesi. E' ufficiale della Riserva Selezionata dell'Esercito, specialista Psy-Ops, e tra il 2012 e il 2013 ha prestato servizio a Herat nell'RPSE. Attualmente si occupa in particolare di cybersecurity.