Risk Analysis e VAPT: come gestire il rischio cyber

Aziende e organizzazioni sono costantemente alla ricerca di modi per proteggere i propri dati e le proprie attività online dal rischio cyber.

L’imprescindibile uso del web e le nuove modalità di collaborazione hanno accelerato vertiginosamente questo trend, ed oggi si incontrano non poche difficoltà per restare al passo.

Tra gli strumenti che possono essere utilizzati per proteggersi dai pericoli online, ci sono i VAPT (Vulnerability Assessment e Penetration Testing) e le procedure di Risk Analysis (analisi dei rischi).

Vulnerability Assessment e Penetration Testing (VAPT)

Il VAPT è un processo che consiste nella valutazione delle vulnerabilità del sistema informatico, seguito dalla simulazione di un attacco cyber per valutare l’efficacia delle contromisure di sicurezza.

L’obiettivo del VAPT è quello di identificare le vulnerabilità del sistema e di suggerire azioni correttive per eliminarle. I VAPT sono spesso utilizzati dalle aziende per migliorare la sicurezza dei propri sistemi informatici e ridurre il rischio di attacchi.

Il VAPT può essere eseguito in diversi modi. Ad esempio, si possono utilizzare procedure specifiche o software di scansione delle vulnerabilità per identificare possibili falle del sistema, come porte aperte o software non aggiornati. Buona norma sarebbe utilizzare soluzioni di Security Monitoring certificate ed affidabili.

Una volta identificate le vulnerabilità, si procede solitamente con la simulazione di un attacco per testare l’efficacia delle contromisure di sicurezza.

La Risk Analysis

La Risk Analysis, d’altra parte, è un processo di valutazione dei rischi associati all’utilizzo di un sistema informatico o di una tecnologia, aiutando le aziende a sviluppare piani di gestione dei rischi per mitigare o eliminare i pericoli connessi.

L’obiettivo della Risk Analysis è quello di identificare i potenziali rischi associati all’utilizzo di un sistema informatico e di valutare l’impatto che questi rischi potrebbero avere sull’azienda o sull’organizzazione.

La risk analysis si basa su una serie di tecniche di valutazione dei rischi, come ad esempio le matrici di valutazione, per identificare i potenziali rischi associati all’utilizzo di una tecnologia in base alla probabilità di occorrenza e all’impatto che questi potrebbero avere sull’azienda o sull’organizzazione.

VAPT: Penetration Test

I penetration test sono uno strumento fondamentale per la sicurezza informatica e consistono in una simulazione di attacchi informatici contro i sistemi di un’organizzazione al fine di identificare e valutare le vulnerabilità dei sistemi stessi.

Cos’è un penetration test?

Un penetration test, anche detto “pen test” o “ethical hacking“, è una simulazione di un attacco informatico da parte di un team di esperti di sicurezza informatica per identificare e valutare le vulnerabilità dei sistemi di un’organizzazione.

I penetration test possono essere eseguiti su qualsiasi tipo di sistema informatico, tra cui applicazioni web, reti, server, dispositivi mobili, computer desktop e altri dispositivi.

Sono spesso condotti da esperti di sicurezza informatica esterni all’organizzazione, noti come “penetration tester” o “ethical hacker”, che utilizzano gli stessi strumenti e tecniche utilizzati dagli hacker malintenzionati.

Tipi di penetration test

Esistono diversi tipi di penetration test, ognuno dei quali si concentra su un aspetto diverso della sicurezza informatica.

- Black box testing: il penetration tester non ha accesso alle informazioni sul sistema da testare, come il codice sorgente, le credenziali di accesso o la struttura della rete. Questo tipo di test simula un attacco esterno da parte di un hacker non autorizzato.

- White box testing: il penetration tester ha accesso completo alle informazioni sul sistema da testare, inclusi il codice sorgente, le credenziali di accesso e la struttura della rete. Questo tipo di test simula un attacco da parte di un insider malintenzionato con accesso privilegiato.

- Grey box testing: il penetration tester ha un accesso parziale alle informazioni sul sistema da testare, ad esempio le credenziali di accesso ma non il codice sorgente. Questo tipo di test simula un attacco da parte di un insider con accesso limitato.

VAPT: Vulnerability Assessment

Il vulnerability assessment è una tecnica utilizzata per identificare le vulnerabilità nei sistemi informatici e valutare il rischio di un eventuale attacco da parte di hacker o altri malintenzionati.

Cos’è il vulnerability assessment?

Il vulnerability assessment consiste nell’analisi sistematica delle applicazioni, dei sistemi e delle reti per individuare eventuali vulnerabilità che potrebbero essere utilizzate da hacker o altri malintenzionati per accedere o compromettere un sistema.

Il processo di vulnerability assessment utilizza diverse tecniche e strumenti, tra cui la scansione delle porte, il test di vulnerabilità delle applicazioni web e la scansione dei dispositivi mobili, al fine di individuare eventuali punti deboli.

Importanza del vulnerability assessment

Il vulnerability assessment è un’attività fondamentale per la sicurezza informatica, in quanto consente di identificare le vulnerabilità nei sistemi e valutare il rischio di attacchi da parte di hacker o altri malintenzionati.

Inoltre, consente alle organizzazioni di adottare un approccio proattivo alla sicurezza informatica, prevenendo gli attacchi prima che si verifichino.

Cyber Risk Management & Compliance: la proposta di Telsy

Per sopperire alle complicazioni e ai rischi derivati da attori malevoli o vulnerabilità software, Telsy propone un servizio di affiancamento e supporto alle aziende finalizzato alla valutazione del grado di esposizione al rischio del patrimonio informativo e tecnologico e all’implementazione di piani di remediation sostenibili ed efficaci.

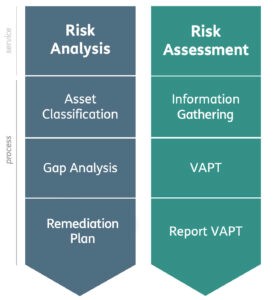

Il servizio comprende due macro-aree:

Risk Analysis

Il processo di Risk Analysis si basa sull’adozione di standard di settore e best practices e consente di definire, implementare e manutenere un modello di gestione del rischio integrato nei processi aziendali, garantendo l’omogeneità, la consistenza e la ripetibilità dei risultati conseguiti.

Risk Assessment

Le attività di Risk Assessment, effettuate seguendo le best practice di settore, sono svolte attraverso tecniche miste, combinando l’utilizzo di strumenti automatici con attività manuali allo scopo di verificare lo stato di sicurezza dei sistemi, rilevarne le eventuali vulnerabilità e il loro conseguente sfruttamento.

Scopri tutte le soluzioni di Telsy per i servizi di Cyber Risk Management e gli altri strumenti di sicurezza preventiva e reattiva dedicati alle aziende.

Scopri di più su www.telsy.com

Claudio Di GiuseppeVedi tutti gli articoli

Diplomato in chimica a Roma, si laurea in sociologia per poi specializzarsi in comunicazione, valutazione e ricerca sociale. Si dedica allo studio di internet, della comunicazione digitale e del marketing, conseguendo un master negli Stati Uniti, a Los Angeles. Successivamente consegue un master di II livello in geopolitica e sicurezza globale, in Italia. Attualmente è Junior Communication Specialist per Telsy, Gruppo TIM. Collabora con la Croce Rossa Italiana come operatore volontario e operatore in attività di protezione civile (OPEM).