Proteggere smartphone e tablet dai rischi cyber: la mobile security

Gli smartphone, i tablet, gli smartwatch e in generale tutti i dispositivi cosiddetti “smart”, sono strumenti oggi indispensabili per aziende, pubblica amministrazione e privati cittadini.

La mobilità e le immense capacità tecnologiche di questi dispositivi ampliano di fatto il perimetro da difendere e i rischi da prevenire per scongiurare danni, anche potenzialmente molto gravi.

Un uso incauto o poco sicuro di questi dispositivi mobili può infatti provocare gravi conseguenze, dallo spionaggio alla compromissione dei dati o dei processi produttivi, fino a mettere a rischio la propria incolumità fisica in caso di furto di dati personali.

Non solo, assieme ad una corretta security awareness circa l’uso informato dei nostri smart device è necessario accostare strumenti e tecnologie che ci aiutino a tenere sotto controllo i numerosissimi rischi, sempre dietro l’angolo.

Le vulnerabilità dei dispositivi mobili

I nostri smartphone sono una miniera di informazioni preziosa per i cybercriminali, i quali li bersagliano con tecniche ormai sempre più nuove e sofisticate.

Malware, spyware, fake antivirus, reti Wi-Fi aperte, social network: i pericoli sono ovunque.

È chiara la necessità di ricorrere a tecniche, soluzioni e tecnologie che consentano di difendere i propri dispositivi mobili dai pericoli odierni. In questo senso, si fa riferimento alla “mobile security”.

Per mobile security si intende la strategia, l’infrastruttura, e i software utilizzati per proteggere i dispositivi mobili degli utenti, inclusi smartphone, tablet, e laptop.

La cybersecurity applicata ai dispositivi mobili (mobile security) prevede la protezione dei dati sui dispositivi locali, sui dispositivi collegati e sulla strumentazione di rete.

Essendo i dispositivi mobili sempre più utilizzati dagli utenti per la loro praticità, rispetto ai sistemi desktop, sono purtroppo anche i bersagli preferiti dai cybercriminali.

Quali sono le principali minacce per i dispositivi mobili

I sistemi operativi degli smartphone e degli smart device (per comodità ci riferiremo agli smartphone) hanno un’architettura differente rispetto a quella dei computer, e quindi anche le tecniche d’attacco risultano diverse. Sia Android che iOS, ad esempio, sono sistemi operativi dove le applicazioni operano senza avere completo accesso al sistema.

Negli smartphone le applicazioni sono segregate in una sandbox ed hanno accesso solo a quelle parti del sistema operativo a cui siamo noi a dare i permessi di accesso.

Oggi il metodo più sfruttato dai malware per infiltrarsi in un dispositivo mobile è tramite il download di un’app malevola. I criminali informatici infatti realizzano applicazioni contenenti funzionalità malevole nascoste, nel tentativo di eludere il rilevamento dei processi di controllo degli store dai quali le app vengono scaricate.

Le maggiori (e più frequenti) minacce verso i dispositivi mobili sono sostanzialmente le seguenti:

- Applicazioni malevole

- Vulnerabilità dei sistemi operativi

- Smishing (SMS phishing)

- Spyware

A differenza di quello che accade con i computer, nel mondo mobile non hanno avuto molto successo i ransomware, che criptano i file e che tanti danni stanno facendo attaccando i sistemi informatici delle aziende e delle Istituzioni.

Questo perché gli smartphone effettuano il backup su cloud. Quindi, se gli utenti eseguono regolarmente il backup, non ci sarà bisogno di pagare un riscatto per riavere i propri file, e sarà sufficiente recuperarli dal backup. Per questo i cybercriminali non hanno trovato, ad oggi, conveniente questo tipo di attacco.

Le buone regole per la prevenzione

Le persone e le aziende tendono a sottovalutare i rischi provenienti dai dispositivi mobili “smart”, anche perché sono dispositivi con i quali abbiamo una grande familiarità nell’uso.

Invece proprio questa confidenza, combinata con la circostanza per la quale molto spesso consultiamo i nostri smartphone andando di fretta, anche mentre stiamo facendo altre cose, ci espone a rischi di ogni tipo.

Riassumiamo quindi alcune delle buone regole per difendersi dal mobile malware:

- Installare app provenienti solo da fonti attendibili, evitando quelle di dubbia reputazione e controllando feedback e recensioni degli utenti;

- Verificare quali nostri dati personali vengono trattati dall’app;

- Non abilitare l’opzione per installare app da store non ufficiali;

- Concedere all’app solo i permessi realmente necessari al funzionamento;

- Non fidarsi di email o sms che ci consigliano di installare un’applicazione;

- Non cliccare su link o allegati in email o messaggi testuali, ed evitare URL sospetti o di provenienza non nota;

- Effettuare sempre il logout dalle applicazioni;

- Mantenere il sistema operativo (e anche le applicazioni) sempre aggiornati;

- Non fornire mai informazioni personali e credenziali tramite email o messaggi;

- Non utilizzare connessioni Wi-Fi pubbliche per effettuare transazioni o scambio di dati riservati;

- Eseguire regolarmente il backup dei dati del dispositivo;

- Impostare una password di blocco sul dispositivo;

- Soprattutto per le aziende, installare sistemi di Mobile Device Management (MDM).

Questo elenco, non esaustivo, raccoglie le best practice generalmente più efficaci per proteggere i propri dispositivi e preservare la sicurezza dei dati e delle informazioni in essi contenute.

Tuttavia, queste azioni da sole spesso possono rivelarsi insufficienti, specie se parliamo di aziende e organizzazioni, a vario livello. Occorre quindi dotarsi di soluzioni di sicurezza specifiche e adatte ai propri bisogni.

Per andare incontro a questa necessità e difendere gli utenti (aziende, PA e privati), Telsy presenta un portafoglio di soluzioni dedicato alla mobile security.

TelsySpywareDetector

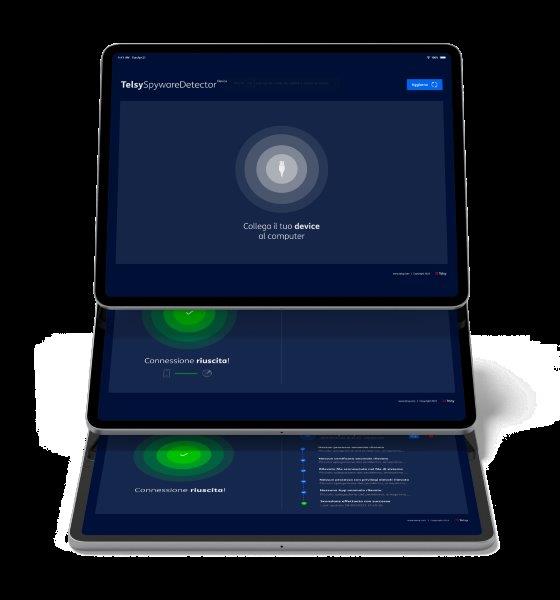

Come supporto contro i pericoli esposti da spyware e minacce analoghe, Telsy presenta TelsySpywareDetectorDevice, una soluzione pensata per rilevare l’eventuale presenza di spyware nei dispositivi mobili (al momento disponibile per iOS, in sviluppo la versione per Android), senza compromettere la privacy dell’utente.

Il software, installato su tablet con sistema operativo Android, consente di effettuare un’analisi forense approfondita e automatizzata di tutti i processi, le esecuzioni e le ownership dei file sul device mobile, collegato tramite cavo USB.

Il sistema non preleva alcun dato presente sul dispositivo, garantendo la privacy dell’utente.

Al termine dell’analisi viene generato un report dettagliato delle eventuali anomalie rilevate, consultabile e scaricabile da una web dashboard dedicata.

L’utente potrà visualizzare, stampare e/o ricevere via mail il report completo con i dettagli della scansione, come le info del dispositivo, i file sconosciuti nei percorsi di sistema, i processi con privilegi elevati, le app installate, le app con certificati anomali e i processi anomali.

Scopri maggiori informazioni su TelsySpywareDetector scrivendo a [email protected]

TelsyMobileDefender

TelsyMobileDefender è una soluzione cloud innovativa e completa che mette a disposizione tutti gli strumenti necessari a gestire, monitorare e proteggere dispositivi Android e iOS dal furto di dati ed intrusioni informatiche.

In essa, coesistono un sistema di Endpoint Management ed un modulo di Threat Defense (MTD) integrato con il SIEM e il SOC di Telsy, garantendo 3 linee di difesa.

Attraverso un agent installato sui device è possibile gestire da un unico pannello di amministrazione uniformemente App, APK, risorse file, certificati, notifiche, impostazioni ed aggiornamenti, garantendone un funzionamento omogeneo ed ottimale sull’intera flotta.

La piattaforma consente anche di monitorare tutti gli eventi che potrebbero comportare possibili problematiche di sicurezza del sistema, suddividendoli per criticità.

Scopri di più sulle soluzioni cyber di Telsy e gli altri Managed Security Services (MSS) dedicati alla mobile scurity.

Claudio Di GiuseppeVedi tutti gli articoli

Diplomato in chimica a Roma, si laurea in sociologia per poi specializzarsi in comunicazione, valutazione e ricerca sociale. Si dedica allo studio di internet, della comunicazione digitale e del marketing, conseguendo un master negli Stati Uniti, a Los Angeles. Successivamente consegue un master di II livello in geopolitica e sicurezza globale, in Italia. Attualmente è Junior Communication Specialist per Telsy, Gruppo TIM. Collabora con la Croce Rossa Italiana come operatore volontario e operatore in attività di protezione civile (OPEM).