I Rootkit coesistono con il mondo dell’informatica da oltre 20 anni, permettendo all’hacker di accedere a (quasi) qualsiasi computer. Cosa sono i Rootkit? Innanzitutto, i Rootkit sono dei…

Leggi tuttoCyber

Elettronica e Cy4gate presentano le loro capacità al generale Claudio Graziano

- 1 Aprile 2022

- di Redazione

Elettronica ha accolto ieri nella sua sede a Roma il generale Claudio Graziano, presidente del comitato militare dell’Unione Europea, presentando le capacità che le aziende del Gruppo (Elettronica e…

Leggi tuttoIl ransomware Netwalker

- 28 Marzo 2022

- di Claudio Di Giuseppe

Netwalker è un ceppo di ransomware che prende di mira i sistemi basati su Windows. Scoperto per la prima volta nell’agosto 2019, si è evoluto per tutto il resto del 2019…

Leggi tuttoMinacce cyber: il RAT FlawedGrace

- 25 Marzo 2022

- di Claudio Di Giuseppe

FlawedGrace è il nome di un RAT (Remote Access Threat) che fa parte del minaccioso arsenale della banda di criminali informatici, finanziariamente motivati, identificata come TA505 (o Hive0065). Il gruppo…

Leggi tuttoCY4GATE guida un consorzio per il Progetto CERERE dell’EDA

- 21 Marzo 2022

- di Redazione

CY4GATE (EGM: CY4) – società attiva nel mercato cyber a 360°, comunica la propria partecipazione con il ruolo di guida di un consorzio italo – tedesco sotto l’egida…

Leggi tuttoGuerra in Ucraina: tracce di “cyberwar”

- 20 Marzo 2022

- di Redazione

di Carola Frediani – Guerre di rete Giorni dopo in cui avevamo accennato, in questa newsletter, alla possibilità che un incidente informatico in qualche modo collegato alla situazione in Ucraina avesse…

Leggi tuttoIl team di Threat Intelligence di Telsy ha osservato un attacco contro membri del governo indiano o di istituzioni locali, che utilizza temi di ingegneria sociale come, ad…

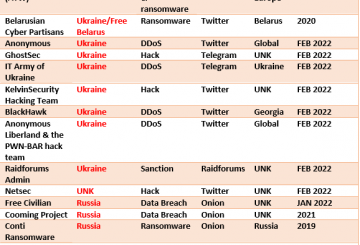

Leggi tuttoAlmeno 50 gruppi di hacker schierati nella cyberwar ucraina

- 9 Marzo 2022

- di Redazione

Il gruppo di ricerca sulla sicurezza informatica CyberKnow ha stilato un elenco dei gruppi di hacker schieratisi con russi e ucraini in seguito al conflitto in atto contandone…

Leggi tuttoUcraina: cronache dal fronte cyber

- 7 Marzo 2022

- di Redazione

di Carola Frediani – Guerre di rete Attacchi contro la Russia “Siamo introducendo un nuovo calendario di attacco per sapere che cosa accade e per una migliore gestione del tempo per tutti…

Leggi tuttoGaltieri (Cy4gate): “siamo in uno stato di cyber war, necessario investire su tecnologie nazionali proprietarie”

- 3 Marzo 2022

- di Redazione

“La creazione di sinergie tra pubblico e privato è un elemento imprescindibile nel campo della cyber security per sviluppare una solida capacità di fronteggiare la nuova impalpabile minaccia rappresentata…

Leggi tutto- Precedente

- 1

- 2

- …

- 20

- 21

- 22

- …

- 50

- 51

- Successiva

Pagina 21 di 51